nl.hideout-lastation.com

nl.hideout-lastation.com

Patch je Linux, hackers maken actief gebruik van de "Dirty COW" -fout

Als u een server, computer, een Android-telefoon of een ander apparaat met Linux bezit, moet u dit lezen. Hackers zijn begonnen met het exploiteren van een Linux kernel beveiligingsfout die bekend staat als "Dirty COW".

"Dirty COW" is een escalatiebom voor bevoegdheden die van invloed is op alle op Linux gebaseerde besturingssystemen. Deze bug wordt geactiveerd wanneer hackers de raceconditie exploiteren in de implementatie van Linux's copy-on-write (COW) -mechanisme, een techniek voor resourcemanagement die wordt gebruikt om een "kopie" -bewerking op wijzigbare bronnen efficiënt te implementeren.

Door dit beveiligingslek te misbruiken, zou de hacker een verhoogde toegang kunnen verkrijgen, waardoor hij het hele systeem kan kapen als hij dat wil.

Deze kwetsbaarheid is niet bepaald nieuw, aangezien Linus Torvalds zelf het gebrek 11 jaar geleden ontdekte. Op dat moment was Torvalds zelf niet in staat om het probleem op te lossen en als zodanig liet hij de fout alleen, omdat het sowieso als "moeilijk te activeren" werd beschouwd.

In een stroom van gebeurtenissen is deze fout veel beter benut dankzij wijzigingen in het kernelontwerp van Linux.

Volgens Phil Oester, de Linux-beveiligingsonderzoeker die de fout heeft ontdekt, wordt de "Dirty COW" -exploitatie gemakkelijk geacht uit te voeren. "De exploit in het wild is triviaal om uit te voeren, faalt nooit en is er waarschijnlijk al jaren - de versie die ik kreeg, werd samengesteld met GCC 4.8", zegt Oester.

Sinds Oester de exploit heeft ontdekt, hebben leveranciers zoals Red Hat, Debian en Ubuntu patches vrijgegeven voor hun respectieve Linux-versies. Lees hier meer over deze patches.

Nu, voor het slechte nieuws: het is waarschijnlijk dat de kwetsbare kernel op Linux-apparaten zoals routers, Internet-of-Things-apparaten en andere ingebedde apparaten zal blijven.

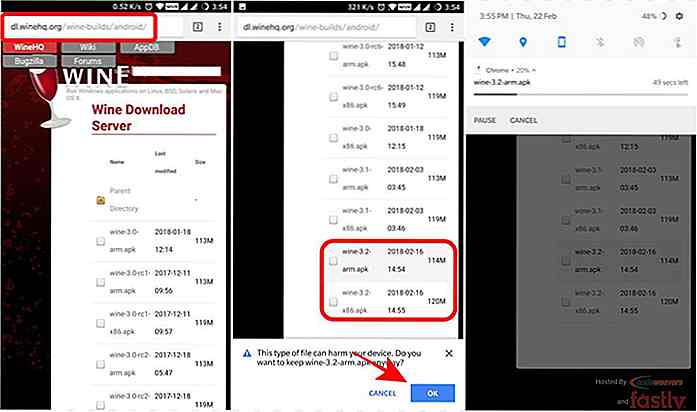

Omdat Android gebaseerd is op Linux, is het besturingssysteem ook gevoelig voor de "Dirty COW" -exploitant.

Android ontvangt hoogstwaarschijnlijk een patch waarmee dit beveiligingslek wordt verholpen, maar het komt pas wanneer Android de patchbatch volgende maand uitbrengt. Houd er rekening mee dat sommige Android-apparaten die momenteel in omloop zijn, de patch mogelijk nog niet krijgen vanwege beperkingen die zijn ingesteld door fabrikanten en providers.

De nieuwe "Bedtime" -functie van de iPhone zal je lastig vallen in slaap

Als je ooit hebt geleden of momenteel last hebt van slaapgebrek, heeft Apple zojuist een " Bedtime " -functie geïmplementeerd die je kan helpen om je slaapschuld te verminderen .Toegankelijk via de Klok-app, kunt u met "Bedtijd" uw gewenste slaaptijd en slaapduur instellen met de meegeleverde klok.

Het mobiele live-streamingplatform van YouTube is openbaar

In juni 2016 rolde YouTube zijn mobiele live streamingplatform uit naar een geselecteerd aantal gebruikers. Snel door naar februari 2017, zal het mobiele livestreamingplatform eindelijk in het publiek druppelen, terwijl YouTube binnenkort de functie voor populaire YouTubers begint uit te rollen.Voor degenen die zich niet bewust zijn van deze specifieke functie, maakt het mobiele live streaming-platform van YouTube deel uit van de YouTube-mobiele app, waarmee gebruikers live kunnen uitzenden vanaf hun mobiele apparaten

![Beveilig uw Mac door een Firmware-wachtwoord in te stellen [Quicktip]](http://hideout-lastation.com/img/tech-design-tips/432/secure-your-mac-setting-firmware-password.jpg)