nl.hideout-lastation.com

nl.hideout-lastation.com

10 Voorbeelden Waar films / tv verkeerd zijn gehackt

Tegenwoordig staan tv-programma's of films erop om hip en cool te zijn door een paar technische plotpunten in de mix te gooien. Het punt over Hollywood is echter dat de Rule of Cool de realiteit altijd moet overschrijven . Omdat door de redenering van een Hollywood-manager, als het er niet cool uitziet op het scherm, het geen kaarten zal verkopen. Dus zelfs als het technisch fout is, moet het eruit zien alsof het geld afdrukt. Vraag Disney gewoon naar dat lemmingincident.

Als het op computers aankomt, krijgt men de indruk dat Hollywood-schrijvers niet weten waar ze het over hebben. Elke keer dat een personage een computer of een andere tech-technologie nadert, is de kans groot dat ze er iets verkeerds over krijgen . Dit is nog duidelijker in de computercriminaliteit die hackt. Hollywood lijkt het gewoon niet te snappen. Hier zijn 10 van de meer komische voorbeelden waarbij ze heel veel hebben ingehaald .

1. NCIS: twee handen te veel

Je hoeft niet zo computervaardig te zijn om te weten waarom deze scène vol mislukt is. Zelfs degenen die alleen gewend zijn aan het schrijven op typemachines zullen weten dat 2 mensen die op hetzelfde toetsenbord werken, geen zin hebben. Om nog maar te zwijgen van het aantal pop-ups dat steeds op het scherm verschijnt. Het is een wonder dat ze zich helemaal kunnen concentreren naar dat scherm terwijl ze op dat toetsenbord wapperen.

2. Ondenkbaar: Excel-geleende verwijderingsvaardigheden

Dus een bom staat op elk moment te ontploffen. En een computer hacker is nodig om de bom onschadelijk te maken. Dus wat doet de hacker om de slag te slaan? Waarom, typ willekeurige tekens in natuurlijk Microsoft Excel! Dus behalve dat Excel het hulpmiddel van een accountant is, is het nu een apparaat voor het verwijderen van bommen . Zie kinderen? Dit is waarom je portable Excel op je thumb drive zou moeten installeren.

3. Hackers: het is niet hoe dit ook werkt

Weet je nog in de 90er jaren dat de computertechnologie begon door te breken in de mainstream? Computers werden gezien als dit mythische ding dat alles kan en hackers waren mysterieuze, antisociale technowizards die het stroomnet met een paar toetsaanslagen kunnen verlagen.

De film met de toepasselijke naam Hackers speelde die tropen volledig en overtuigt zelfs met 3D-afbeeldingen waardoor hacken lijkt op een videogame . Heck, zelfs niet met het hacken, het hele bestandssysteem is in 3D. Stel je voor hoe inefficiënt hun hele organisatie alleen maar probeert om een woorddocument in dat ding te vinden.

4. Jurassic Park: omdat klikken op vaardigheid vereist

Zeggen "It's Unix!" Is als zeggen "It's Windows!" Of "It's a Mac!". En zeggen dat je het kunt gebruiken, is hetzelfde als zeggen dat je een normale, gemiddelde computer kunt gebruiken. In dit geval is OS X eigenlijk gebaseerd op Unix. Als een kanttekening, sommige mensen zeggen dat de 3D UI ongelooflijk onrealistisch is en een geval van Hollywood computers niet kent (zoals gewoonlijk).

Het is echter een echt, experimenteel bestandssysteem, vergelijkbaar met het idee dat in Hackers wordt getoond. Vanzelfsprekend bleef het niet kloppen, maar het is een leuk detail bij pogingen tot realisme voor degenen die het weten.

5. Masterminds: Hacking is nu een spel

Nog een film waarin hacking werd afgeschilderd als een soort videogame. Het is nog erger dan Hackers, omdat het eigenlijk een videogame is. De hele GUI is een soort 'Dungeon and Dragons' videogame, die ons het publiek vertelt dat het doelbedrijf hiervoor veel te veel van hun budget heeft uitgegeven. Vervolgens geven ze de hacker 2 minuten om ze te 'hacken' in plaats van hem eruit te schoppen. Ze vertellen hem zelfs dat hij wordt gevolgd in plaats van, weet je, hem niet te vertellen. En als hij binnenkomt, mag hij alle bestanden willy nilly downloaden. De goedkope rockmuziek helpt ook niet.

6. Firewall: Te ver om verbinding te maken

Dit is een geval waarbij ze het zo goed vonden dat ze gelijk hadden, maar faalden in de details. Het "10.000 liedjes, 10.000 accountcodes" -bit klopt, aangezien de iPod gewoon een opslagapparaat is, maar de manier waarop hij het heeft afgehandeld is helemaal verkeerd. Om te beginnen kun je een faxscannerkop niet gewoon aansluiten op een iPod en verwachten dat hij deze herkent . Het is alsof u uw iPod aansluit op een 20 jaar oude telefoon en verwacht dat deze telefoongesprekken opneemt. Het werkt gewoon niet zo. Als dit echt zou werken, moest hij het hoofd verbinden met iets dat de gegevens kan interpreteren en vervolgens naar de iPod kan laden.

7. Numb3rs: IRC veel te veel krediet geven

Waar denk je dat hackers heen zouden gaan als ze niet gepakt willen worden? Waarom IRC natuurlijk! Ugh. Voor degenen die niet weten, IRC staat voor Internet Chat Relay en is meestal een heel eenvoudig chatprotocol. Laten we dit opsplitsen.

Ten eerste is de analogie van de drugsboot volkomen zinloos. Gewoon wat 3D-graphics en zinloos gebabbel om het harder te laten klinken dan het in werkelijkheid is. Ten tweede wordt IRC door miljoenen gemiddelde mensen over de hele wereld gebruikt. Niet echt een geheim hackershol, toch? Vervolgens een melding maken om een bepaalde gebruikersnaam te vinden? Ik hoop dat ik het niet zal veranderen of dat er nog duizend andere mensen het gebruiken. Eindelijk: "I speak L33T". S0 d0 1, 1t'5 n0t th4t h4rd.

8. CSI: NY: Virtual Chase is naar het zuiden gegaan

Spoiler alert: ik ga CSI: NY schaamteloos uit elkaar halen voor hoe ze computers in de show uitbeelden. De eerste is de beruchte 'Second Life' achtervolgingsscène . Als de verdachte enige zin had, zou hij zojuist zijn uitgelogd in plaats van zinloos rond te rennen. En rennen om de man te vangen die bestaat uit 1 en 0's. Belachelijk. En pingen de enige vertelt u dat de persoon online is.

9. CSI: NY: Hack via lay-outcodes

Het gebruik van een hack om voordeel te halen uit een videogame is niets nieuws. Ik weet zeker dat de meeste gamers op een bepaald moment cheat-apparaten hebben gebruikt. Ze hebben meestal betrekking op cheatcodes, cheatprogramma's of cheat-apparaten (GameShark4Life). Maar er is een speciaal soort idioot / genie voor nodig om HTML- layoutcodes te gebruiken om een multiplayer-sessie van 'Gears Of War ' te hacken . Als dit een op een browser gebaseerd spel was, zou het enigszins begrijpelijk zijn, maar dit is hetzelfde als een Franse man vertellen al zijn geld op te geven door hem een contract in het Engels te tonen.

10. CSI: NY: Visual Basic om IP te volgen

Er was een Reddit-bericht van iemand die beweerde schrijver te zijn voor tv-programma's zoals CSI en Numb3rs. Hij zegt dat ze dit soort technobabble opzettelijk als een soort grapje hebben geplaatst onder schrijvers van tv-shows, om te zien wie de slechtste tv-serie kan worden. En na het zien van deze scène, ben ik geneigd hem te geloven. Waarom zou u niet zo graag een "grafische gebruikersinterface" maken op Visual Basic, alleen maar om een IP-adres te krijgen? Open een opdrachtprompt. Zelfs oom Google kan dat doen als je het hem vraagt.

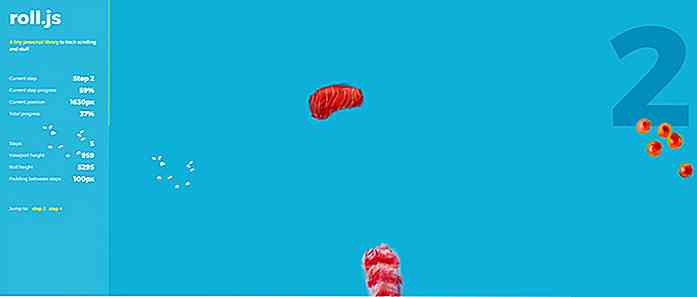

Bouw je eigen pagina scrollen effecten met Roll.js

Je vindt tientallen scrollende bibliotheken overal op het internet. De meeste zijn geschreven in JavaScript en hebben hun eigen effecten die u kunt restylen voor lay-outs van één pagina, on-scroll-animaties en nog veel meer.Maar hoe zit het met het coderen van je eigen scrolleffecten ? Of wat als u gewoon een eenvoudige manier wilt om bij te houden hoe diep op de pagina een gebruiker heeft gescrold?R

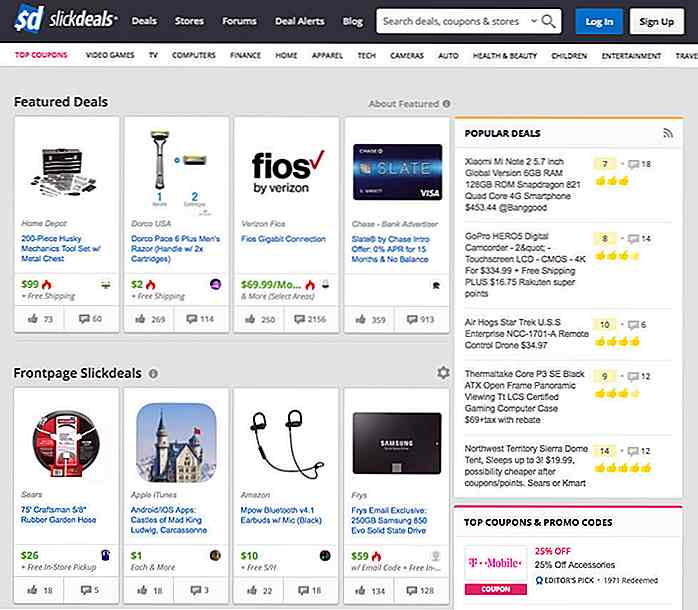

32 kortingsbonnen voor winkelaanbiedingen en koopjes - het beste van

Ik ben altijd een grote fan geweest van online winkelen, omdat ik zo ongeveer alles kan kopen, waar ook ter wereld, zonder dat ik het comfort van mijn huis hoeft te verlaten. Tijdens het online winkelen miste ik echter het aspect van onderhandelen en het kiezen van de beste deals - dat zijn twee van de belangrijkste dingen in een goede winkelervaring voor mij