nl.hideout-lastation.com

nl.hideout-lastation.com

10 weinig bekende, supereffectieve tips om uw WordPress-blog te beveiligen

Een blog gehackt krijgen en jaren na jaar blogwerk van de ene dag op de andere verliezen, is een trieste realiteit die mensen feitelijk hebben doorgemaakt. Uit onderzoek blijkt zelfs dat 37.000 websites elke dag worden gehackt, en met WordPress die ongeveer 25, 4% van alle websites voedt, kunt u er zeker van zijn dat een groot aantal WordPress-blogs elke dag worden gehackt.

WordPress-beveiliging is een heel ander spelletje; als je eenmaal een WordPress-blog hebt, zijn tips als een moeilijk te raden gebruikersnaam en een wachtwoord dat zo hard is als rock, niet langer voldoende. Een enkel buggy-thema, de verkeerde plug-in of een onjuist beveiligd bestand kan ertoe leiden dat je blog 's nachts wordt gehackt.

Of u nu onervaren bent met WordPress, of u gebruikt het platform sinds het bestaan ervan, dit artikel bevat 10 praktische en avondmaal effectieve manieren om uw WordPress-blog te beveiligen die iedereen kan implementeren. Je zult de meeste van deze tips niet vinden in populaire 'hoe je je blog kunt beveiligen', maar ze kunnen je blog heel goed redden op een dag!

1. Schakel de WordPress Theme & Plugin Editor uit

WordPress heeft een handige functie die site-eigenaren meer flexibiliteit biedt door hen in staat te stellen hun thema's en plug-ins rechtstreeks vanuit het WordPress-dashboard aan te passen en te bewerken, maar deze functie heeft de meeste blogs ongedaan gemaakt.

Met deze functie kan een kleine fout uw site doen crashen en u uitsluiten van uw eigen website . Hackers kunnen eenvoudig schadelijke code in uw thema invoegen om ze toegang tot uw site te geven, of zelfs uw site volledig overnemen, door controle te krijgen over een account met voldoende rechten om het thema en de plug-inseditor te gebruiken.

U kunt uzelf beschermen door de plug-in en de thema-editor uit te schakelen, waardoor het onmogelijk wordt om uw thema's en plug-ins zonder FTP-toegang te wijzigen .

Doe dit door de volgende code toe te voegen aan uw wp-config.php-bestand:

define( 'DISALLOW_FILE_EDIT', true );

2. Schakel authenticatie met twee factoren in

Twee-factor-authenticatie is hard op weg een van de meest betrouwbare manieren te worden om uw online accounts te beschermen, en de meeste betrouwbare websites zullen erop aandringen dat hun gebruikers het inschakelen.

Hoewel WordPress niet noodzakelijkerwijs is uitgerust met tweefactorauthenticatie, kunt u twee-factorenauthenticatie inschakelen op uw blog door de volgende plug-ins te installeren:

- Google Authenticator

- Authy

- Sleutel

- Rublon

3. Limit logins op basis van het aantal mislukte pogingen

Hackers proberen op veel manieren toegang te krijgen tot je blog en een van de meest gebruikte technieken is een bruteforce-aanval: een hacker probeert een combinatie van gebruikersnamen en wachtwoorden, steeds opnieuw, totdat hij / zij in staat is om succesvol toegang te krijgen jouw blog.

Standaard is WordPress niet beschermd tegen deze aanval. Door plug-ins te installeren die aanmeldingen beperken na een bepaald aantal mislukte pogingen van een bepaald IP-adres, kunt u het voor hackers veel moeilijker maken om toegang te krijgen tot uw blog.

Standaard is WordPress niet beschermd tegen deze aanval. Door plug-ins te installeren die aanmeldingen beperken na een bepaald aantal mislukte pogingen van een bepaald IP-adres, kunt u het voor hackers veel moeilijker maken om toegang te krijgen tot uw blog.De Jetpack Protect-module-plug-in kan u ook beschermen tegen bruut aanvallen.

4. Scan regelmatig uw blog

Themabestanden, plug-ins, koppelingen en andere schijnbaar onschadelijke elementen kunnen worden gebruikt om toegang te krijgen tot uw blog. Wacht niet tot uw website volledig is geïnfecteerd voordat u maatregelen neemt. Installeer in plaats daarvan beveiligingsscanplug-ins om uw website regelmatig te scannen en om u op de hoogte te stellen als uw bestanden veranderen.

Een goed voorbeeld van een beveiligingsscan-plug-in is Wordfence. Naast dat je de optie hebt om je WordPress-blog handmatig / automatisch te scannen, wordt je ook meteen gewaarschuwd wanneer verdachte activiteit op je blog wordt uitgevoerd.

Het verzendt ook informatie over mogelijk kwaadaardige opmerkingen en vergelijkt uw thema- en plug-inbestanden met de WordPress-gegevensopslagruimte om u te laten weten of uw versie van een plug-in of thema is gewijzigd en mogelijk als backdoor voor hackers op uw site kan dienen.

Andere beveiligingsinvoegtoepassingen waarmee u uw blog kunt scannen op malware en exploits, zijn:

- Sucuri beveiligingsscanner

- Acunetix WP-beveiliging

- iThemes-beveiliging (voorheen bekend als "Betere WP-beveiliging")

5. Verander je host

Hoewel dit klinkt als simplistisch advies, heeft het eigenlijk veel gewicht. Uit onderzoek blijkt dat 41% van de gehackte WordPress-websites door beveiligingsproblemen op hun hostingplatform is gehackt . Dit is veel meer dan van andere bronnen, waaronder het hebben van een zwak wachtwoord.

Uw gastheer kan een belangrijke rol spelen in het al dan niet gehackt zijn; zorg ervoor dat u alleen kiest voor betrouwbare webhosts die de tand des tijds hebben doorstaan en die voldoen aan de best practices in de branche .

6. Verberg uw WordPress versienummer

WordPress geeft standaard uw versienummer van WordPress weer; dit maakt het gemakkelijk voor WordPress om bij te houden hoeveel WordPress-blogs wereldwijd actief zijn. Dit kan echter ook een grote bron van problemen zijn; hackers en bots kunnen het web scannen op blogs met een versienummer van WordPress met een bekende kwetsbaarheid, waardoor u een gemakkelijk doelwit bent.

U kunt dit probleem eenvoudig oplossen door uw versienummer van WordPress te verbergen . Om uw versienummer van WordPress te verbergen, voegt u gewoon de volgende code toe aan uw functions.php-bestand:

add_filter( 'the_generator', '__return_null' );

7. Schakel PHP-foutrapporten uit

Wanneer een plug-in of een thema niet goed werkt op uw WordPress-blog, kunnen PHP-foutmeldingen u helpen door een bericht weer te geven dat de oorzaak van de fout aan het licht brengt. In dit voordeel ligt echter een nadeel: wanneer een PHP-fout wordt gerapporteerd, bevat deze het volledige serverpad van de fout, waarbij informatie wordt onthuld die hackers tegen u kunnen gebruiken.

Je kunt jezelf beschermen door PHP-foutrapportage uit te schakelen . Voeg eenvoudig de volgende code toe aan uw wp-config.php-bestand:

error_reporting (0); @ini_set ('display_errors', 0); 8. Werk aan uw WordPress-bestandsmachtigingen

Als het erom gaat uw site van WordPress te beveiligen tegen misbruik, is het van essentieel belang dat u over de juiste bestandsrechten beschikt . Dit maakt het moeilijk voor een hacker om plug-ins, thema's of bestanden op uw server te manipuleren om uw website over te nemen.

Zorg ervoor dat de WordPress-maprechten zijn ingesteld op 755 of 750; bestandsrechten zijn ingesteld op 640 of 644; en dat permissie wp-config.php is ingesteld op 600.

9. Zorg voor regelmatige back-ups

Zelfs grote websites met een team van beveiligingsexperts en consultants worden gehackt en hoewel het volgen van best practices uw website sterker kan maken dan 99, 9% van de websites, kan het nog steeds afbreken.

De beste beveiliging die je hebt tegen WordPress hack-aanvallen is een goede back-up; zorg ervoor dat u regelmatig een back-up maakt van uw site - indien mogelijk dagelijks. Op deze manier, als uw website is gehackt, heeft u uw bestanden op hun plaats en kunt u dingen onmiddellijk herstellen .

De beste beveiliging die je hebt tegen WordPress hack-aanvallen is een goede back-up; zorg ervoor dat u regelmatig een back-up maakt van uw site - indien mogelijk dagelijks. Op deze manier, als uw website is gehackt, heeft u uw bestanden op hun plaats en kunt u dingen onmiddellijk herstellen .Hier zijn enkele van de beste WordPress back-upplug-ins:

- BackUpWordPress

- Klaar! backup

- VaultPress

- BackupBuddy

10. Beperk de toegang tot uw inlogpagina

Als het erop aan komt om te pushen, moet je misschien wat drastische actie ondernemen. Een zeer betrouwbare manier om uw blog te beschermen tegen hackpogingen is door de toegang tot uw wp-admin en wp-login.php-pagina volledig te blokkeren .

Dit wordt alleen aanbevolen als u één IP-adres gebruikt dat niet verandert (u wilt uzelf niet afsluiten van uw blog!). U kunt deze optie nog steeds gebruiken als u meer dan één IP-adres gebruikt maar deze adressen wel bijhoudt.

Om de toegang tot uw inlogpagina te beperken, voegt u de volgende code toe aan uw .htaccess-bestand:

RewriteEngine op RewriteCond% {REQUEST_URI} ^ (. *)? Wp-login \ .php (. *) $ [OR] RewriteCond% {REQUEST_URI} ^ (. *)? Wp-admin $ RewriteCond% {REMOTE_ADDR}! ^ Uw IP-adres 1 $ RewriteCond% {REMOTE_ADDR}! ^ Uw IP-adres 2 $ RewriteCond% {REMOTE_ADDR}! ^ Uw IP-adres 3 $ RewriteCond% {REMOTE_ADDR}! ^ Uw IP-adres 4 $ RewriteCond% {REMOTE_ADDR}! ^ Uw IP-adres 5 $ RewriteRule ^ (. *) $ - [R = 403, L]

Zorg ervoor dat u uw IP-adres 1 tot en met uw IP-adres 5 bewerkt met de verschillende IP-adressen waartoe u toegang wilt geven; u kunt gewoon een regel toevoegen of verwijderen om toe te staan of te voorkomen dat meer IP's uw site bezoeken.

Conclusie

Natuurlijk moet je basale veiligheidstips niet negeren, zoals het niet gebruiken van een voorspelbare gebruikersnaam, het hebben van een sterk wachtwoord, het regelmatig bijwerken van je WordPress-installatie, enz. Bovenstaande zijn echter enkele weinig bekende, vaak genegeerde beveiligingstips die jouw WordPress blog is net iets veiliger.

Noot van de redactie : Deze gastpost is geschreven voor Hongkiat.com door John Stevens . John is een WordPress en hosting expert. Hij is de oprichter en CEO van HostingFacts.com , een portal waar hij webhosts beoordeelt en beoordeelt op basis van prestaties.

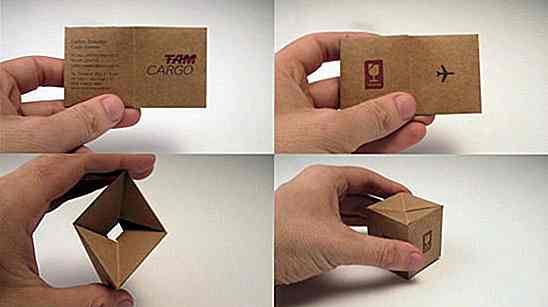

20 (meer) ontwerpen voor visitekaartjes die een indruk achterlaten

Een visitekaartje is de ultieme zakelijke netwerktool en helpt uw potentiële klanten de weg terug naar u te vinden lang nadat u een gesprek met hen hebt aangegaan tijdens een lokale bijeenkomst.Traditioneel zijn visitekaartjes saai en saai en worden ze eerder als een vereiste gebruikt dan als een kans om indruk te maken - maar niet deze creatieve en innovatieve ontwerpen voor visitekaartjes. Als

15 gratis bronnen om Swift programmeertaal te leren

Als je dit nog niet weet, heeft Apple in de WWDC van dit jaar een nieuwe programmeertaal met de naam Swift geïntroduceerd, naast de nieuwe Mac OS X Yosemite. Swift streeft naar vereenvoudiging van de codes die worden gebruikt in Apple-platforms iOS en OS X. Ondanks de nieuwe naam is Swift compatibel met de roots van voorgangers zoals C, Objective-C en Cocoa Touch-framework.

![20 dingen georganiseerd op een nette en creatieve manier [PICS]](http://hideout-lastation.com/img/tech-design-tips/525/20-things-organized-neat.jpg)